Protección completa para estaciones de trabajo, servidores y dispositivos móviles

Tecnologías de vanguardia para defenderse de ransomware, vulnerabilidades, etc.

Administración fácil y centralizada de los clientes

El sello de calidad ECSO: „Ciberseguridad Made in Europe“

G DATA es una de las primeras empresas de seguridad en recibir la etiqueta "Ciberseguridad Made in Europe" de la Organización Europea de Ciberseguridad (ECSO). Como portadores del sello de calidad de la ECSO cumplimos los siguientes requisitos:

- La sede de la empresa está en Europa

- La mayoría de los empleados trabajan en Europa

- El mercado principal es Europa

- El cumplimiento de las 12 medidas de alta calidad especificados por ENISA como indispensables para sistemas y negocios para proteger mejor tanto productos como servicios relacionados con tecnologías de la información y la comunicación: descarga.

Soluciones integradas para proteger sus terminales

Los puntos más sensibles de sus sistemas son las estaciones de trabajo de sus empleados, donde se abren adjuntos de correo, se introducen contraseñas y se procesan datos sensibles; los servidores, que establecen las conexiones a través de toda la red; y los teléfonos inteligentes, que entran y salen con sus empleados todos los días. Ahí es precisamente donde nuestras soluciones de seguridad de extremos (Endpoint Security) protegen los activos de su empresa.

Refuerce su defensa contra la ciberdelincuencia

Protección contra malware

Comunicación segura por correo electrónico

Policy Management

Gateway Security

Tecnologías que sustentan nuestra Endpoint Security

Rastreo rápido de piratas informáticos

Nuestra tecnología patentada DeepRay® emplea inteligencia artificial y aprendizaje automático para defender eficazmente su empresa frente a la amenaza de malware camuflado.

Procesos malintencionados. Detenidos con absoluta precisión.

BEAST protege todavía mejor frente a malware que antes no se conocía. Nuestro software registra el comportamiento de todo el sistema y bloquea los procesos malintencionados antes de que puedan causar daños. Con su sistema funcionando a pleno rendimiento.

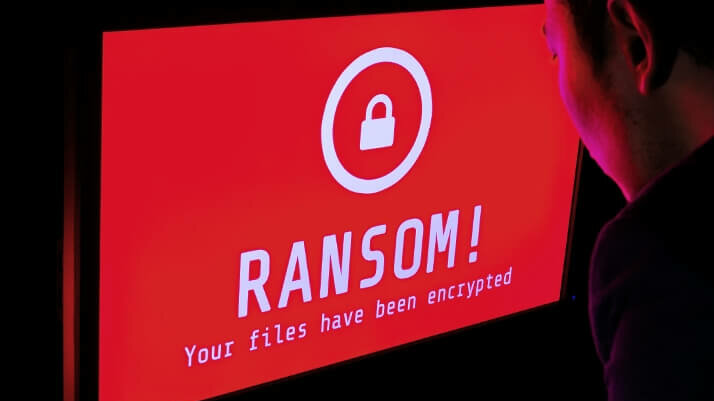

Protección fiable contra troyanos extorsionadores

Si el ransomware infecta la red de una compañía, puede causar daños por valor de millones de dólares en muy poco tiempo. Nuestro módulo especial contra ransomware le protege para que los delincuentes no puedan encriptar sus datos y retenerlos a cambio de un rescate.

Innovador. Rápido. Sin concesiones.

Dos motores perfectamente complementarios garantizan que sus sistemas estén protegidos al máximo en todo momento. Sus empleados ni siquiera se darán cuenta: pueden concentrarse en su trabajo sin molestias ni distracciones.

¿Brecha no descubierta en la seguridad? ¡Ningún problema!

Los errores de software que aún no han sido corregidos suponen un alto riesgo para la seguridad de sus datos. Protéjase: G DATA Exploit Protection evita que los delincuentes puedan aprovecharse de las brechas en la seguridad, ya se trate de vulnerabilidades conocidas como de las no descubiertas todavía.

¿Qué solución se adapta a su empresa?

Antivirus Business

Seguridad para todos los extremos

- Tecnologías de protección de última

- generación

Administración centralizada

- Gestión de dispositivos móviles

- (Mobile Device Management)

Módulos adicionales opcionales

Client Security Business

Seguridad para todos los extremos

- Tecnologías de protección de última

- generación

Administración centralizada

- Gestión de dispositivos móviles

- (Mobile Device Management)

Anti-Spam

Firewall

Optional modules

Endpoint Protection Business

Seguridad para todos los extremos

- Tecnologías de protección de última

- generación

Administración centralizada

- Gestión de dispositivos móviles

- (Mobile Device Management)

Anti-Spam

Firewall

Policy Manager

Optional modules

Ahorrar recursos: externalizar la seguridad informática

Managed Endpoint Security

Externalice la seguridad de sus sistemas informáticos y benefíciese de las ventajas de nuestras soluciones Endpoint Protection. Su socio de G DATA se hará cargo de todas las tareas pertinentes, desde el despliegue del software antivirus hasta la configuración del cortafuegos. In situ o en la nube, como desee.

Soporte técnico 24/7

El servicio de asistencia y soporte técnico se encuentra en Bochum, junto al departamento de desarrollo de software. Nuestros expertos están a su disposición para atenderle por teléfono o correo electrónico las 24 horas del día, los 365 días del año.